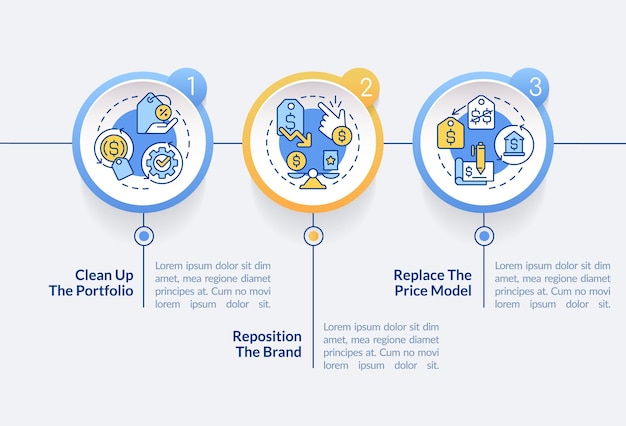

Modèle d'infographie du cercle d'intégrité Sécurité des données sensibles Visualisation des données en 5 étapes Graphique d'informations sur la chronologie du processus Disposition du flux de travail avec icônes de ligne LatoBold Polices régulières utilisées

Étiquettes associées:

- infographie

- diagramme

- process

- infographie web

- graphique

- banner infographie

- infographie business

- infographie diagramme

- infographie processus

- infographie design

- infographie graphique

- étapes

- infographie process

- processus

- programme

- template graphique

- template infographie

- frise chronologique

- infographie timeline

- modele d infographie

- timeline

- organigramme

- concept

- security